Wi-Fi ルーターは現代社会のいたるところに普及しており、家庭、オフィス、公共スペースでの便利で高速なインターネット アクセスを可能にします。ただし、機密データのセキュリティを危険にさらす可能性のある攻撃に対して脆弱でもあります。最近、清華大学、中国の中関村研究所、米国のジョージ メイソン大学の研究者らは、攻撃者が同じネットワーク上の別のデバイスのトラフィックを傍受し、スパイすることを可能にする新しいタイプの攻撃を発見しました。

WiFi ルーターでアクセスが許可される

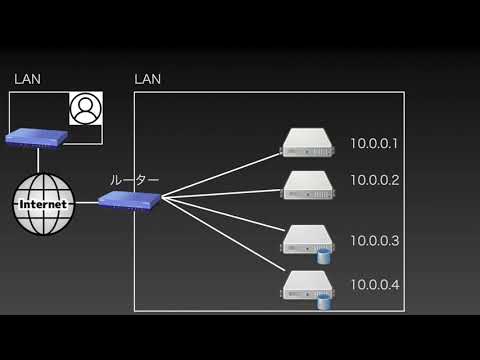

この攻撃は、Wi-Fi ネットワークが ICMP リダイレクト メッセージを処理する方法の脆弱性を悪用します。これらは、現在使用しているネットワーク ゲートウェイとは異なるネットワーク ゲートウェイを使用する必要があることをデバイスに通知するために使用されます。ルーターから送信されたように見える偽の ICMP リダイレクト メッセージを使用して、被害者のデバイスをだましてそのトラフィックを攻撃者が制御するシステムにリダイレクトさせ、攻撃者がトラフィックを傍受して監視できるようにすることができます。

この攻撃を実行するには、攻撃者は被害者と同じ Wi-Fi ルーターに接続し、被害者のデバイスと直接通信できる必要があります。また、被害者の IP アドレスを知り、デバイス上で開いている UDP ポートを見つける必要もあります。これらの要件は困難に思えるかもしれませんが、特にパブリック ネットワークでは満たすことが不可能ではありません。

研究者らは研究の中で、この攻撃は絶対確実ではなく、その有効性は攻撃対象のデバイスのセキュリティ対策に依存すると説明しています。被害者のデバイスがネットワーク トラフィックを傍受から保護するために HTTPS、SSH、TLS などの暗号化プロトコルを使用している場合は、傍受された Wi-Fi 接続を評価する前にこの追加の暗号化をオフにする必要があります。

こうやって自分を守るんだ

基本的なルールは次のとおりです。自宅の WiFi ルーターが適切に保護されていることを確認してください。 FritzBox のパスワードを定期的に変更することは価値があるかもしれません。公共のネットワークに依存している場合は、スマートフォンやタブレットのセキュリティ対策にも注意する必要があります。これが、このような詐欺の被害に遭わないようにする唯一の方法です。

また、 トロイの木馬を簡単に見分ける方法についても説明します。

出典: 「不正 AP を使用しない中間者攻撃: WPA が ICMP リダイレクトに遭遇するとき」(Center for Secure Information Systems、2023 年)