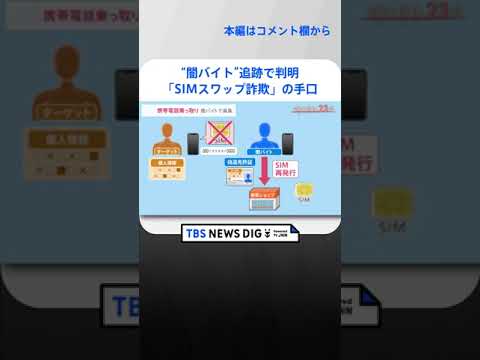

先週、CEOのジャック・ドーシー氏のTwitterアカウントがハッキングされた。どうしてそんなことが可能になるのでしょうか?同社によると、原因は携帯電話プロバイダーのセキュリティエラーだったという。Twitter の責任者は、SIM スワップにはサードパーティの SIM カードのハッキングが含まれるという、強力な新しい攻撃方法の犠牲になった。これは、攻撃者が着信通話と SMS を自分の SIM カードにリダイレクトする方法です。

SIMスワップ:SIMカードが気づかれないうちに乗っ取られた場合

新しいハッキングの傾向は、大きな被害を引き起こす可能性があります。現在、多くの人が携帯電話番号を使用して、2 要素認証を使用してオンライン サービスにログインします。2 要素認証には、ユーザーに関する機密情報が保存されることがよくあります。たとえば、オンライン転送は SMS コードを使用して承認できます。

仕組みは次のとおりです

SIM の交換にはそれほど多くの作業は必要ありません。攻撃者がターゲットの携帯電話番号を知っている場合、攻撃者がしなければならないことは、それぞれの SIM カードを盗難または紛失したとして携帯電話プロバイダーに報告し、電話番号を要求することだけです。移植される。このようにして、新しい SIM カードに対して電話番号をアクティブ化できます。プロバイダーが身元確認のために要求する情報は、多くの場合、事前に簡単に見つけることができます。通常は、生年月日、居住地、アカウントの詳細などのデータで十分です。

SIM の交換が成功すると、攻撃者はその電話番号から通信できるようになりますが、実際の所有者は電話やテキスト メッセージを受信できなくなります。

これがユーザーが自分自身を守る方法です

多くの携帯電話プロバイダーはすでに追加のセキュリティ対策を提供しています。顧客は PIN を使用して自分の番号を保護できます。この追加情報なしでプロバイダーに連絡した場合、電話番号を移植したり、いかなる情報も明らかにしたりすることは許可されません。

また、ユーザーは 2 要素認証でセキュリティを強化する必要があります。たとえば、対応するデバイス上に配置したり、認証のためにコンピュータに挿入したりできる、Yubikey などの小型の物理キー フォブによって追加の保護を提供できます。ただし、Google Authenticator や Authy などの認証アプリを使用すると、より高いセキュリティを提供することもできます。

SIM カードを完全に使わずに過ごしたいですか? この簡単なトリックを使えば、SIM なしで WhatsApp を使用できます。動作しなくてもパニックにならないでください。SIM カードが認識されない場合は、このトリックが役に立ちます。